氣隔(Air-gapped)電腦一直都被譽為是世界上最安全的電腦,因為它不但與網絡完全隔絕,而且絕大部份都不設有 USB 插口、藍牙、喇叭及不會連接上其他裝置。不過想竊取氣隔電腦內的資料原來亦有可能,因為最近有研究團隊就發現只要根據其硬碟所產生出的噪音,即可將之轉換成實際數據。

由於安全性極高的關係,因此氣隔電腦經常會被金融機構及軍事設施所採用,並用來儲存各種重要及高度機密的資料。不過氣隔電腦的安全性如今已開始受到質疑,因為過去就曾經有人試過利用不同方法,例如透過分析電腦的散熱情況,又或者根據電磁波的變動去獲得機內的資料。至於今次以色列 Ben-Gurion 大學的研究團隊更發現一個新方法,一旦氣隔電腦受到感染,亦可以根據噪音去取得機內的資料。

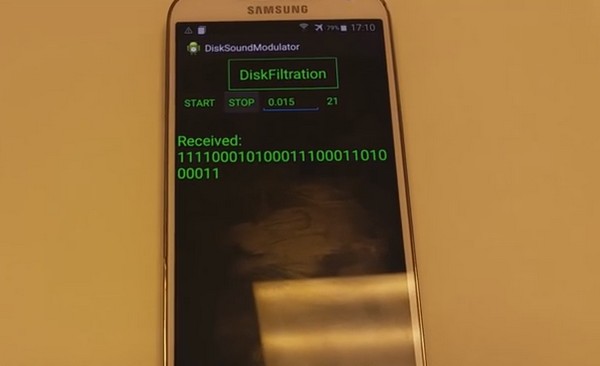

首先暫且忽略氣隔電腦如何被惡意軟件感染,今次研究的重點主要是一項名為 DiskFiltration 的方法。由於氣隔電腦所採用的 HDD 讀取或儲存數據時,碟盤轉動時將會有一定規律,正因如此 HDD 所發出的噪音亦會有一定頻率。因此只需要在電腦 6 呎範圍內利用一款特製的手機應用程式收集噪音,程式便可以根據噪音從而將之轉換成 0 及 1 等二進制單元。

據了解透過這種 DiskFiltration 方法,在 25 分鐘內即可以透過噪音竊取一個 4,096-bit 的密鑰。不過相關技術亦並非毫無缺點,而且亦有輕易解決的方法,比如如何在與世隔絕的氣隔電腦內裝上惡意軟件已是一大難度,而且電腦只需換上非機械性及幾乎不會發出噪音的 SSD 硬碟,那麼 DiskFiltration 便無法實行。此外,通過在電腦內裝設一種會持續發出特定頻率噪音的裝置,藉此去掩飾硬碟的噪音及進行干擾,亦可有效阻止 DiskFiltration。

來源:The Hacker News

分享到 :

最新影片