隨著互聯網及各種電子產品變得越來越普及,現時幾乎人人都有可能暴露在監控環境之下,如今更有證據顯示大家常用的「耳機」原來並不安全。因為最近有研究人員編寫出一種惡意代碼,只要成功植入裝置之內,即可以將任何插上的耳機變成收音咪,並收集附近的聲音進行竊聽。

留意目前大部份耳機的運作原理,主要是將電磁訊號轉換成振動,然後再產生出各種聲音。不過其實相關原理亦可倒轉執行,即耳機收集到聲音後,可以透過振動再將之轉換成電磁訊號,如此一來即使耳機上並未設有獨立收音咪,它亦一樣可以做到收音的功效。

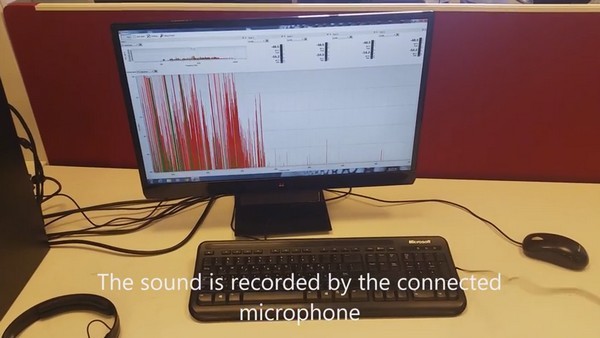

不過問題又來了,大部份耳機插口都只會提供輸出功能,即使可以將聲音轉換成電磁訊號,但又如何去取得這些訊號呢?為此以色列 Ben Gurion 大學研究人員就針對 RealTek 音訊晶片的一個漏洞,並編寫出一種名為「Speake(a)r」的惡意代碼,其可怕之處是可以將只得輸出的耳機插口額外加入輸入功能,接著電磁訊號輸入裝置後就可以透過網絡發送出去,並令黑客可以竊聽到耳機附近的聲音,例如大家的對話內容等。

由於 RealTek 晶片是一種相當常用的零件,尤其是桌面電腦會經常採用,因此「Speake(a)r」惡意代碼幾乎可以對任何 Windows 及 MacOS 電腦與筆電進行攻擊。難怪 Facebook CEO Mark Zuckerberg 之前要用膠紙封死筆電鏡頭及各個插口位,似乎他一早已知其他人有可能會透過這種方法去竊聽。至於大家如何自保?平時用完耳機之後記得要將之插出。

來源:Wired

相關文章:

【評測】beyerdynamic Aventho 300 50小時超長續航 + 高音質舒服佩戴選擇

分享到 :

最新影片